SonarQube offre une puissante analyse de composition logicielle (SCA) pour analyser les dépendances à la recherche de malwares et de vulnérabilités, bloquant ainsi les menaces telles que la récente compromission de PyPI litellm avant qu’elles n’infiltrent votre environnement de développement.

Ce pilier du DevSecOps s’intègre parfaitement aux pipelines CI/CD, idéal pour les projets Python vulnérables aux attaques de la chaîne d’approvisionnement. Ci-dessous, nous fournissons également des exemples d’intégration avec GitHub Actions et GitLab CI.

Pourquoi les attaques de la chaîne d’approvisionnement ciblent-elles les équipes DevOps ?

Les attaquants exploitent les dépôts publics comme PyPI avec du typosquattage ou des téléversements malveillants, comme on l’a vu avec la porte dérobée .pth de LiteLLM qui a échappé aux analyses de base.

Les téléchargements directs depuis ces sources contournent la sécurité traditionnelle, injectant des malwares dans les builds Docker, les clusters Kubernetes ou les runners GitHub / GitLab.

Pourquoi SonarQube anéantit-il les risques de la chaîne d’approvisionnement ?

Les attaques de la chaîne d’approvisionnement – pensez aux paquets PyPI malveillants qui volent des identifiants – exploitent des dépendances tierces.

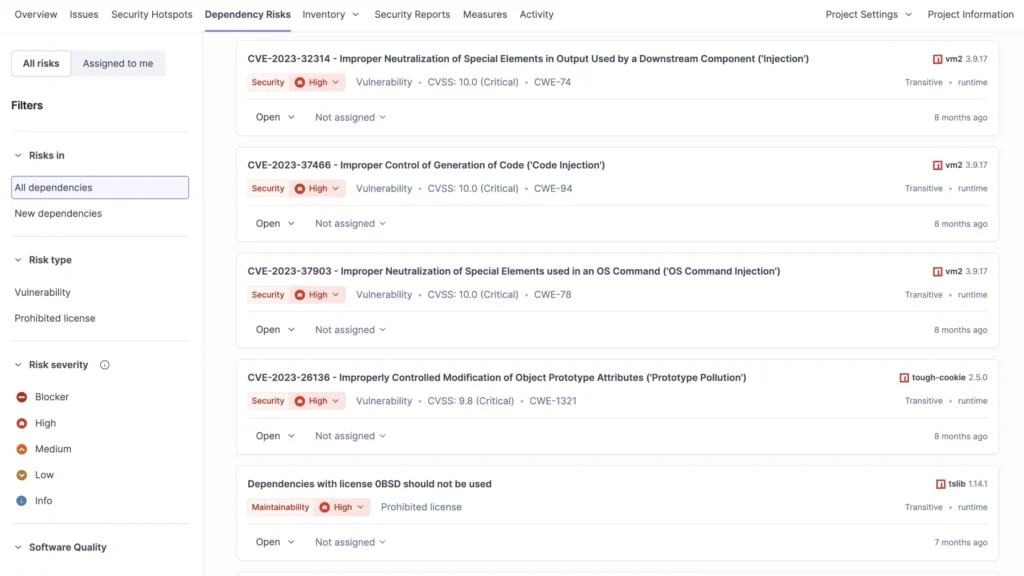

La fonction Advanced Security de SonarQube analyse les fichiers manifestes tels que requirements.txt en les comparant aux bases de données de vulnérabilités et aux listes de paquets malveillants de l’OpenSSF.

- Signale des problèmes bloquants pour les malwares connus, faisant échouer automatiquement les builds via les portes de qualité.

- Trace les flux de données avec le SAST pour repérer les chemins d’exploitation dans les dépendances.

- Génère des SBOM pour une visibilité complète sur les dépendances transitives.

Lors de l’attaque litellm (v1.82.7/1.82.8), SonarQube aurait détecté la charge utile d’exfiltration d’identifiants pendant l’analyse, alertant instantanément votre équipe.

Détection de malwares dans les environnements de développement

SonarQube 2026.1+ détecte explicitement les paquets malveillants dans PyPI, npm et bien d’autres, en les traitant comme des incidents critiques – et non comme de simples vulnérabilités.

Défenses clés :

- Le blocage CI/CD en temps réel empêche la fusion de code corrompu.

- Les informations fournies par les mainteneurs via Tidelift réduisent le bruit lié aux faux positifs.

- L’édition Serveur auto-hébergée convient aux configurations isolées (air-gapped), s’alignant sur les flux de travail DevOps des entreprises.

Fini les dépendances malveillantes qui s’infiltrent en production ! Les portes de qualité garantissent des pipelines propres à chaque commit.

Avantages de l’intégration

Intégrez les analyses dans vos pipelines CI/CD pour une sécurité shift-left, en phase avec votre approche DevSecOps et vos besoins de systèmes isolés via le serveur SonarQube auto-hébergé.

Réduit les faux positifs grâce à des informations sur l’exploitabilité et des données vérifiées par les mainteneurs via l’intégration de Tidelift.

Intégration GitHub Actions : Exemple étape par étape

Intégrez SonarQube dans vos GitHub Actions pour une sécurité shift-left sur les dépôts Python.

Voici un workflow YAML éprouvé sur le terrain :

textname: SonarQube Scan

on: [push, pull_request]

jobs:

sonarqube:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v4

with:

fetch-depth: 0 # For accurate analysis

- name: Set up Python

uses: actions/setup-python@v5

with:

python-version: '3.11'

- name: Install dependencies

run: |

python -m pip install --upgrade pip

pip install -r requirements.txt

- name: SonarQube Scan

uses: SonarSource/sonarqube-scan-action@v3

env:

SONAR_TOKEN: ${{ secrets.SONAR_TOKEN }}

SONAR_HOST_URL: ${{ secrets.SONAR_HOST_URL }}

- name: Quality Gate Check

run: |

# Optional: Wait for Quality Gate (Enterprise feature)

curl -f -u ${{ secrets.SONAR_TOKEN }}: \

"${{ secrets.SONAR_HOST_URL }}/api/qualitygates/project_status?projectKey=${{ secrets.SONAR_PROJECT_KEY }}"Conseils de configuration :

- Générez le

SONAR_TOKENdans SonarQube > Mon compte > Sécurité. - Ajoutez des secrets au dépôt GitHub :

SONAR_TOKEN,SONAR_HOST_URL(votre serveur SonarQube),SONAR_PROJECT_KEY. - Configurez des portes de qualité pour bloquer les paquets malveillants ou les problèmes SCA de haute gravité.

Cela fait échouer les PR présentant des risques similaires à litellm, maintenant ainsi la sécurité de votre chaîne d’approvisionnement.

Intégration GitLab CI : Exemple étape par étape

Tirez parti de votre expertise GitLab avec l’intégration native de SonarQube pour une sécurité GitOps optimale. Ajoutez ceci à votre fichier .gitlab-ci.yml :

stages:

- test

- sonar

variables:

SONAR_TOKEN: $SONAR_TOKEN

SONAR_HOST_URL: $SONAR_HOST_URL

GIT_DEPTH: 0 # Shallow clone for full history

sonar-scan:

stage: sonar

image: python:3.11

script:

- pip install --upgrade pip

- pip install -r requirements.txt

- /usr/bin/sonar-scanner

-Dsonar.projectKey=my-python-project

-Dsonar.sources=.

-Dsonar.python.coverage.reportPaths=coverage.xml # Optional

only:

- main

- merge_requests

allow_failure: false # Fail on quality gate violationConseils de configuration :

- Installez le plugin SonarQube GitLab ou utilisez l’image Docker.

- Stockez

SONAR_TOKENetSONAR_HOST_URLen tant que variables CI/CD (Paramètres du projet > CI/CD > Variables). - Activez la décoration des Merge Requests pour obtenir des commentaires Sonar en ligne.

- Les portes de qualité bloquent automatiquement les MR contenant des dépendances malveillantes comme le malware litellm.

Cela applique le SCA à chaque exécution de pipeline, idéal pour vos piles Kubernetes/GitOps.

Sécurité Shift-Left pour les architectes DevOps

Pour les équipes GitOps, DevOps ou Kubernetes, le SCA de SonarQube Enterprise fournit des évaluations d’exploitabilité et garantit la conformité des licences. Associez-le à GitHub / GitLab pour des portes de qualité automatisées qui s’adaptent aux projets à l’échelle américaine et européenne.

Astuce de pro : Épinglez les dépendances (litellm<1.82.7) après l’analyse, puis revérifiez. Cela réduit le MTTR de plusieurs jours à quelques minutes.

Points clés à retenir pour un DevOps sécurisé

SonarQube transforme votre environnement de développement en une forteresse renforcée contre les menaces de la chaîne d’approvisionnement, des malwares PyPI aux vulnérabilités OSS. Idéal pour les architectes DevOps gérant la conformité US/UE, il évolue de l’auto-hébergement vers le cloud sans friction dans les flux de travail.

Voulez-vous bloquer le prochain LiteLLM ?

Contactez-nous pour obtenir un essai et assainir vos dépôts dès aujourd’hui.