L’identification des vulnérabilités assistée par l’IA évolue rapidement. Cependant, les défis plus complexes liés à l’application des règles, à la gouvernance et à la sécurité de la chaîne d’approvisionnement nécessitent une plateforme holistique comme GitLab.

Récemment, la société Anthropic a annoncé Claude Code Security. Il s’agit d’un système d’IA qui identifie les failles et suggère des correctifs. Le marché a réagi immédiatement. Les actions du secteur de la sécurité ont chuté, et les investisseurs se sont demandé si l’IA risquait de remplacer les outils AppSec et DevSecOps traditionnels.

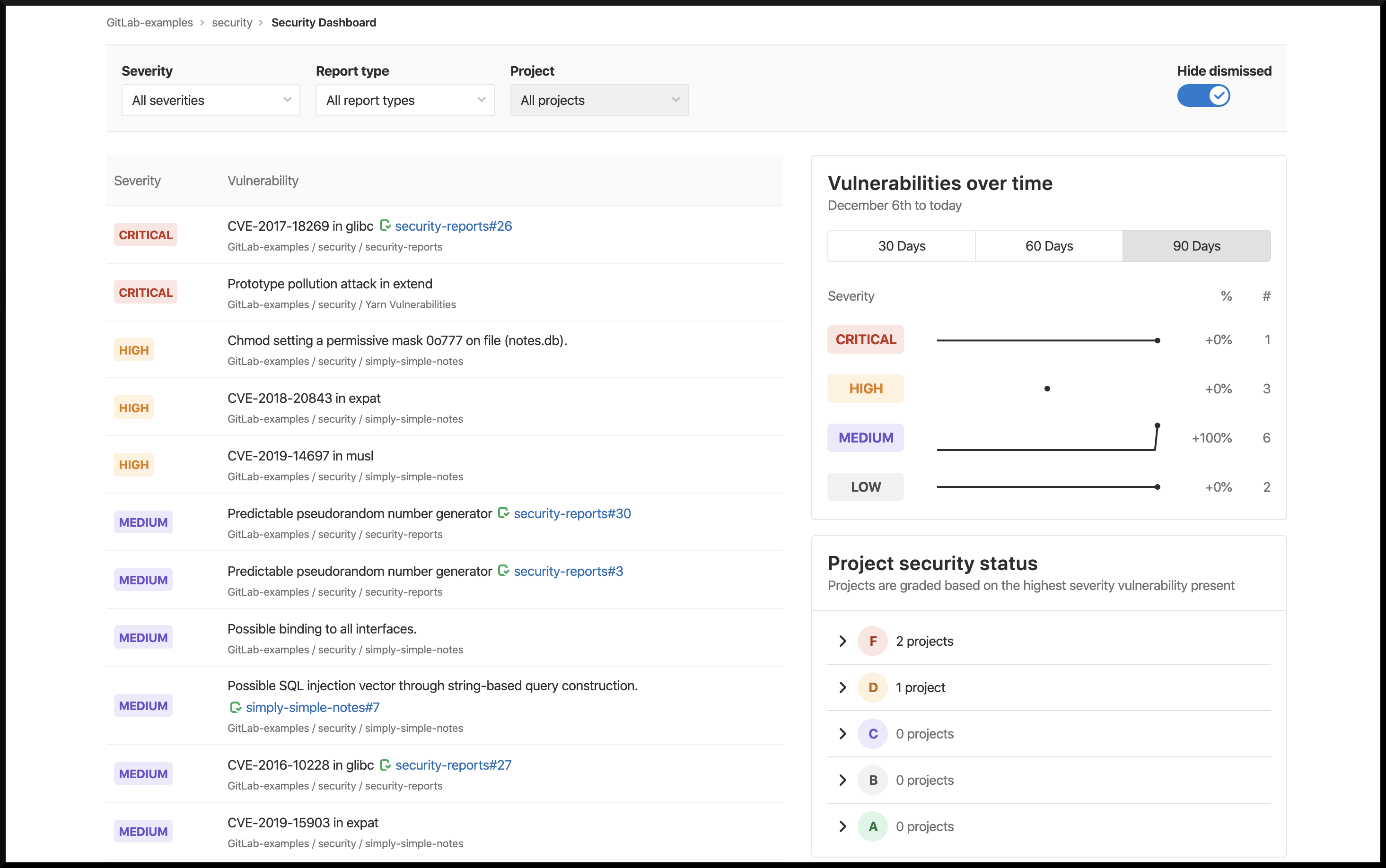

La question qui préoccupe tout le monde est claire : Si l’IA peut écrire et sécuriser du code, le domaine de la sécurité des applications devient-il obsolète ? La réponse courte est non. Si la sécurité se limitait uniquement à l’analyse du code, cela pourrait être vrai. Mais la sécurité d’entreprise (Enterprise Security) ne s’est jamais résumée à la simple détection. L’identification des vulnérabilités par l’IA progresse certes très vite, mais les défis complexes de l’application des politiques, de la gouvernance et de la sécurisation de la chaîne d’approvisionnement exigent une plateforme globale comme GitLab.

Les vraies questions difficiles en sécurité applicative

Les organisations ne demandent plus si l’IA est capable de trouver des vulnérabilités. Elles posent trois questions bien plus difficiles :

- Ce que nous nous apprêtons à livrer est-il réellement sécurisé ?

- Notre posture de risque a-t-elle changé à mesure que les environnements et les dépendances évoluent ?

- Comment supervisons-nous le code composé par l’IA et les sources tierces, dont nous restons responsables ?

Ces questions nécessitent une solution au niveau de la plateforme. La détection signale le risque, mais la gouvernance détermine ce qui se passe ensuite. GitLab est la couche d’orchestration conçue pour superviser le cycle de vie du logiciel de bout en bout. Elle fournit aux équipes l’application des règles, la visibilité et la capacité d’audit nécessaires pour le développement assisté par l’IA.

Faire confiance à l’IA exige une supervision des risques

Les systèmes d’IA s’améliorent rapidement pour détecter les failles et proposer des correctifs. C’est une avancée significative, mais l’analyse ne remplace pas la responsabilité. Les systèmes d’IA ne peuvent pas appliquer d’eux-mêmes les politiques de l’entreprise. Ils ne peuvent pas non plus définir seuls ce qu’est un risque acceptable.

Ce sont les humains qui doivent définir les limites et les politiques à l’intérieur desquelles les agents opèrent. Il faut établir une séparation des tâches, garantir des pistes d’audit et maintenir des contrôles cohérents. La confiance envers les agents ne découle pas de leur autonomie, mais d’une supervision bien définie. Plus les organisations accordent d’autonomie à l’IA, plus la supervision doit être robuste. Cette supervision n’est pas un frein ou un obstacle ; c’est la fondation qui rend le développement assisté par l’IA fiable à grande échelle.

Les modèles d’IA voient le code – Les plateformes voient le contexte

Un grand modèle de langage (LLM) analyse le code de manière isolée. À l’inverse, une plateforme de sécurité applicative d’entreprise comprend le contexte. Cette différence est fondamentale, car les décisions relatives aux risques dépendent du contexte :

- Qui a écrit le changement ?

- À quel point l’application est-elle critique pour l’entreprise ?

- Comment interagit-elle avec l’infrastructure et les dépendances ?

- La vulnérabilité est-elle réellement accessible (reachable) en production ?

- Est-elle exploitable dans l’environnement de production ?

Les décisions de sécurité dépendent de ce contexte. Sans lui, la détection génère des alertes bruyantes et des faux positifs. Ces alertes ralentissent le développement. Avec le contexte, les organisations peuvent prioriser (triage) rapidement et gérer les risques efficacement.

Les analyses statiques ne suffisent plus

Le contexte évolue sans cesse à mesure que le logiciel change. Par conséquent, la supervision ne peut se limiter à une décision unique ou à une analyse statique. Les risques logiciels sont dynamiques. Les dépendances changent et les environnements évoluent de manière imprévisible pour une analyse isolée. Un scan “propre” à un instant T ne garantit pas la sécurité future (au moment de la mise en production et au-delà).

La sécurité d’entreprise dépend d’une assurance continue. Il faut intégrer des contrôles directement dans les flux de travail (workflows) de développement. Ces contrôles évaluent le risque pendant la construction, le test et le déploiement du logiciel. La détection fournit l’information, et la supervision continue permet aux organisations de publier leurs produits en toute sécurité.

Superviser l’avenir des agents autonomes (Agentic)

L’IA redéfinit la création de logiciels. La question n’est plus de savoir si nous utiliserons l’IA, mais avec quel niveau de sécurité nous pourrons étendre son utilisation. Les logiciels d’aujourd’hui sont composés de code généré par l’IA, de bibliothèques open source et de dépendances tierces.

Superviser ce qui est publié à partir de toutes ces sources est la partie la plus difficile de la sécurité applicative. Aucun outil destiné uniquement au développeur n’est conçu pour gérer cela. En tant que plateforme d’orchestration intelligente, GitLab a été spécifiquement bâtie pour résoudre ce problème. GitLab Ultimate intègre la supervision et l’application des politiques directement dans les workflows où le logiciel est créé. Ainsi, les équipes de sécurité peuvent superviser à la vitesse de l’IA.

L’IA va accélérer le développement de manière spectaculaire. Les organisations qui en tireront le meilleur parti ne seront pas seulement celles dotées des assistants les plus intelligents. Ce seront celles qui auront instauré la confiance grâce à une supervision robuste.

Pour savoir comment GitLab aide les organisations à superviser et à publier du code généré par l’IA en toute sécurité, contactez-nous.

Pour plus d’informations sur la solution GitLab pour la gestion de la sécurité du code et des applications,

Contactez-nous : gitlab@almtoolbox.com Ou par téléphone : +33 01 84 17 53 28 (France) or 866-503-1471 (USA & Canada)

Notre société a aidé des centaines de clients à passer à Git et GitLab (depuis 2015) ainsi qu’à choisir des outils d’aide au développement logiciel, de gestion de configuration, de CI/CD et de développement sécurisé, y compris avec l’assistance d’outils d’IA et dans des environnements hébergés sur site (Self-hosted).

Nous sommes également les représentants officiels de GitLab en Israël et opérons à l’international depuis 2016.

Pour plus de détails, contactez-nous : gitlab@almtoolbox.com

Cet article a été rédigé par ALM Toolbox, basé notamment sur un article écrit par Omar Azaria de GitLab, et a été adapté par nos soins pour le public francophone.

Liens pertinents :

- Site GitLab (ALM Toolbox)

- L’article original sur lequel ce post est basé (en anglais)

- Sécurité du code et conformité avec GitLab