Socket.dev offre une sécurité proactive pour les dépendances open source en analysant le code et le comportement des paquets pour bloquer les menaces que les scanners de vulnérabilités traditionnels ne détectent pas.

Comprendre les risques liés aux attaques de la chaîne d’approvisionnement

Les attaques de la chaîne d’approvisionnement ciblent vos dépendances de développement, en injectant des malwares via des paquets piratés ou des mises à jour malveillantes. Socket.dev analyse le code des paquets en temps réel, détectant plus de 70 signaux d’alarme (red flags) tels que le code offusqué, l’exfiltration de données et les appels d’API à privilèges (par exemple, l’accès au système de fichiers ou eval()).

Cela permet de bloquer les menaces avant qu’elles n’entrent dans votre environnement, y compris dans les versions mineures où les CVE (Common Vulnerabilities and Exposures) ne les repèrent pas.

Prévention des attaques de la chaîne d’approvisionnement

Socket surveille les changements de dépendances en temps réel, comme dans les fichiers package.json, et détecte les infiltrations telles que les paquets piratés ou compromis avant qu’ils n’atteignent votre environnement. Il signale les mises à jour suspectes, notamment l’ajout soudain d’API à privilèges (par ex. accès au système de fichiers, appels réseau, child_process, eval()) dans des versions mineures ou des correctifs. Cela prévient les attaques visant le processus de développement lui-même, où les modifications malveillantes contournent la détection basée sur les CVE.

Blocage des malwares

Socket recherche plus de 70 signaux d’alarme dans des catégories telles que les risques de la chaîne d’approvisionnement, les malwares, le code caché et les problèmes de qualité dans les écosystèmes JavaScript, Python et Go. Il bloque le code offusqué ou minifié, l’exécution dynamique de code à distance, l’exfiltration de données (par ex., l’envoi d’identifiants via HTTP) et la télémétrie vers des domaines suspects. À titre d’exemple, on peut citer le blocage de paquets comme “fiinquant” (exec offusqué) ou “codapt” (récupération distante de JS) alors même qu’ils étaient en ligne sur les registres.

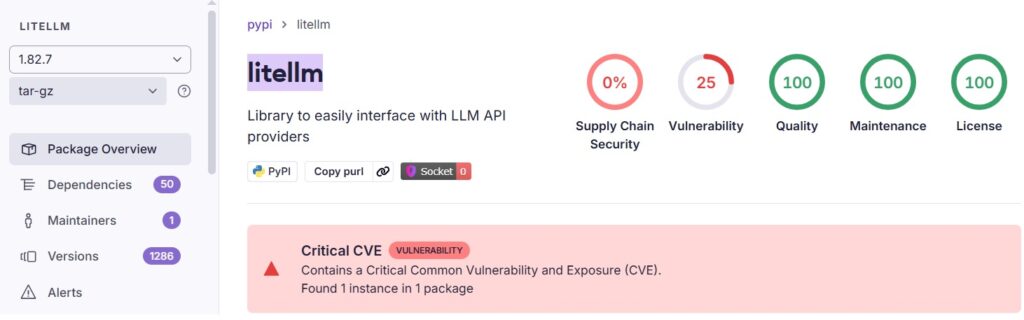

Socket a détecté le dernier malware Pypi litellm (mars 2026) – vous pouvez voir ici comment il empêche le téléchargement d’une version infectée

Réponse à la détection de malwares

Dès la détection, Socket génère des alertes exploitables contenant des détails sur la menace (par ex., “Backdoor” ou “Infostealer”) et bloque le téléchargement du paquet via son proxy Firewall s’il est configuré – empêchant ainsi complètement l’installation.

En mode CLI (socket scan ou socket install), il s’arrête avec un code non nul, ce qui fait échouer l’étape du pipeline.

Les avantages de l’intégration avec la CI/CD

Socket.dev s’intègre aux principales plateformes de CI/CD grâce à son interface en ligne de commande (CLI) et à ses jetons d’API, permettant d’effectuer des analyses de sécurité dans les pipelines et de bloquer les fusions lorsqu’il est intégré aux outils de CI ou via des règles de protection des branches.

Voici quelques exemples :

1) Intégration à GitHub Actions

Socket offre une prise en charge native de GitHub Actions via son CLI (socketcli) et des workflows dédiés.

Il analyse les dépendances lors des requêtes d’extraction (PR) et des exécutions CI, en créant des rapports ou en bloquant les modifications à risque.

2) Intégration à GitLab CI

Socket propose une intégration directe à GitLab CI via des commandes CLI dans les pipelines .gitlab-ci.yml.

La documentation officielle fournit les étapes de configuration, y compris l’utilisation de jetons d’API pour analyser les manifestes et bloquer les risques liés à la chaîne d’approvisionnement.

Il analyse les dépendances pendant les demandes de fusion (MR) et les exécutions CI, en créant des rapports ou en bloquant les modifications à risque.

3) Intégration à Jenkins CI

L’intégration de Jenkins est disponible via le CLI de Socket.

Utilisez-le dans vos pipelines Jenkins (par ex., Jenkinsfile) en installant l’image Docker/CLI, en configurant des variables d’environnement telles que SOCKET_CLI_API_TOKEN, et en exécutant les étapes socket install ou socket scan.

ALM Toolbox est le distributeur officiel des solutions Socket. Nous vous accompagnons dans la mise en œuvre de Socket, le choix des licences adaptées à vos besoins, l’intégration avec les outils de CI et l’application des meilleures pratiques DevSecOps et AppSec.

Pour plus de détails, essayer Socket ou obtenir un devis – contactez-nous :

socket@almtoolbox.com ou par téléphone : 866-503-1471 (États-Unis / Canada) ou +31 85 064 4633